Cuando realizábamos nuestras operaciones de rutina, notamos un dominio que tenía una apariencia interesante que se consultaba con poca frecuencia, pero al que iban a parar usuarios de prácticamente todo el planeta. Además, la investigación reveló que al parecer el tráfico era resultado de una interacción atípica entre dos aplicaciones que se utilizan ampliamente.

[ACTUALIZACIÓN, 22 de agosto de 2018]

Mozilla ha designado a esta vulnerabilidad como CVE-2018-12381.

Los detalles de las consultoría de seguridad para Mozilla Firefox, ya sea para el canal Release o el canal ESR, están disponibles en: https://www.mozilla.org/en-US/security/known-vulnerabilities/firefox/

[ACTUALIZACIÓN: 7 de septiembre de 2018]

Mozilla puso a disposición una solución para CVE-2018-12381 en los canales Firefox 62 y Firefox ESR 60.2.

Arrastrar y soltar

Desde que surgieron algunos de los primeros sistemas operativos (SO) y gráficos modernos, la función de arrastrar y colocar ha sido fundamental para ofrecer una forma natural de interactuar con el SO y compartir datos entre las aplicaciones.

Por ejemplo, arrastrar una foto desde la carpeta de documentos y soltarla en un editor fotográfico normalmente es una forma más conveniente que recorrer la barra de menú del editor e ir al diálogo ‘Abrir Archivo’ o memorizar un atajo del teclado.

Como es lógico, arrastrar y soltar se convirtió rápidamente en una segunda naturaleza para los usuarios. Por supuesto, se cometen errores, y algunas veces las aplicaciones pueden llegar a hacer cosas inesperadas cuando se enfrentan a datos que no logran entender.

El correo electrónico se encuentra con el navegador

Microsoft Outlook es conocido por prácticamente la mayoría de los lectores. Como un cliente de correo electrónico que utilizan millones de personas alrededor del mundo, su uso como una funcionalidad para arrastrar y soltar (por lo menos hacia y desde programas externos) es añadir archivos adjuntos a los correos electrónicos o guardarlos en un lugar específico. Arrastrar los correos electrónicos, contrario a los archivos adjuntos, desde Outlook tal vez sea un poco raro, especialmente cuando la aplicación que los recibe es un navegador web.

Hoy, nos podemos dar el lujo de elegir de una amplia selección de navegadores: Chrome, Firefox, Edge, Safari, Vivaldi, Opera, y muchos más. La mayoría normalmente no le permitirá soltar nada dentro del área de su ventana principal: el único lugar donde se le permite soltar algo es en la barra de dirección/búsqueda, o en un área designada en una aplicación web para subir archivos, y en algunos casos eso sigue dependiendo del navegador.

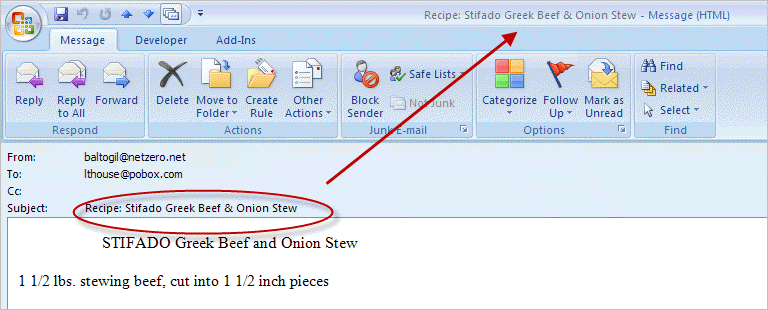

En los navegadores que lo permiten, si usted lleva un correo electrónico de Outlook a la barra de dirección/búsqueda, aparecerá algo similar a esto:

En este caso, John Doe es el emisor y ‘test’ es el asunto del correo electrónico, lo que indica que Outlook pasó efectivamente el nombre de las columnas junto con las propiedades adicionales del mensaje. Un resultado para el usuario promedio que no es muy útil.

fromsubjectreceivedsizecategories

Existe una excepción de lo anterior, y se trata de Firefox; la cual permite que uno complete la operación de soltar sobre el área principal de la ventana, que también es considerablemente más grande en comparación con los campos de entrada. Sin embargo, esto tiene un desafortunado efecto secundario: todas esas propiedades del correo electrónico se relacionan, se convierten en un URL, y el resultado (www.fromsubjectreceivedsizecategories[.]com) se abrirá automáticamente en una nueva pestaña.

Es probable que la mayoría de las acciones de arrastrar y soltar de los correos electrónicos en las ventajas del navegador sean accidentales, tal vez cuando los usuarios tratan de arrastrar un correo electrónico a una carpeta de Windows Explorer y ‘no acertarle’ a la ventana correcta. De cualquier modo, este resultado probablemente es una sorpresa desagradable.

¿Qué pasa cuando es un idioma distinto?

El URL que se mostró con anterioridad fue resultado que obtuvo alguien cuando realizó la acción de arrastrar y soltar mientras el idioma de la pantalla de Outlook era el inglés. Ya que los nombres de varias columnas de Outlook corresponden al idioma de la pantalla definido en las opciones, si lo modificamos, el URL resultante también cambiará. Esto significa que el URL se localiza, y existen tantos dominios como idiomas de la pantalla que Outlook soporta.

Hemos verificado los dominios asociados con un total de 16 idiomas diferentes, basados en los principales idiomas del contenido para los sitios web, y por los principales idiomas que utilizan los usuarios de Internet. Hasta ahora, sólo se registró el inglés; el resto está disponible o muestra un error en Firefox, y por tanto no puede abrirse.

Tenga en cuenta que muchos de estos pueden aparecer en los registros como un equivalente de Punycode.

La página de inicio en inglés se utiliza actualmente para hacer el re direccionamiento a otro contenido malicioso y sitios fraudulentos. Dependiendo el agente usuario del navegador, se recibirá un fraude de criptomonedas o Apple. Después de varios intentos, también recibimos una página vacía que ofrecía el dominio para su venta.

El ejemplo anterior muestra uno de los posibles re direccionamientos, en este caso, a un sitio fraudulento Ethereum.

Otros clientes de correo electrónico

Después de probar algunas alternativas de clientes de correo electrónico Windows, lo más que pudimos lograr que hicieran fue pasar un URL seleccionado previamente de un correo electrónico o mostrar todo el texto después de recibirlo como un objeto EML. No advertimos un comportamiento similar de apertura automática con ningún otro cliente de correo electrónico ni combinación de navegadores.

¿Cuánto tiempo ha existido este problema con Firefox?

Nuestra investigación nos remitió a una vieja discusión de 2007 sobre el comportamiento extraño entre Outlook y Firefox, lo que sugiere que este problema ha estado presente en el software durante mucho tiempo.

Nos pusimos en contacto con Mozilla para asegurarnos de que estuvieran informados y que se estaba preparando una solución, ya que no parece que este problema haya sido descubierto antes de 2018. Hemos confirmado que las próximas versiones ESR 60.2 y 62 de Firefox tienen una solución lista para este problema.

Declaración de Protección

Los clientes de Forcepoint están protegidos contra esta amenaza en las siguientes etapas del ataque:

Etapa 2 (Contenido no solicitado): Se bloquean los intentos de acceder a URLs asociados.

Conclusión

Con lo que estamos lidiando aquí no es resultado de correos basura enviados, spear phishing o archivos adjuntos maliciosos, sino que se está utilizando una característica básica de un sistema operativo para transferir datos entre dos aplicaciones de terceros cuyo uso es amplio.

La acción involucrada pudiera considerarse como un caso extremo (por lo menos cuando se lleva a cabo deliberadamente), pero ocurren errores y, en este caso, puede dejarlo a merced del contenido de algunos URLs imprevistos.

Finalmente, esto va a demostrar cuán fácil ciertos casos de uso se perderán durante las pruebas. Naturalmente, le sugerimos a las compañías realizar una revisión básica de cómo se comportan sus aplicaciones con las operaciones de arrastrar y soltar, en el envío y recepción de datos, pero también que los usuarios estén al pendiente de lo que arrastran y sueltan.

Por último, debido al largo tiempo que pasa entre el descubrimiento aparente de este problema y el que Mozilla está registrando, también nos gustaría invitar a todos a reportar dichos problemas con los proveedores cuando los descubran, no siempre es fácil predecir las ramificaciones de la seguridad de los problemas relativamente menores.

Robert Neumann, Investigaciones Especiales de Forcepoint

Recuerda dejarnos un comentario

RECOMENDAMOS IA: ambientes culturales, tecnológicos y operativos que enfrentan las empresas

Te compartimos el siguiente vídeo